儘管 Keyless 無鑰匙啟動,對車主而言是個極為便利的設計,但其安全性嚴重受到威脅。

根據英國 Birmingham 大學與德國資安業者 Kasper & Oswald 表示,Volkswagen 旗下,從 1995 年開始到現在,高達 1 億輛的車有著極為嚴重的 Keyless 安全漏洞。

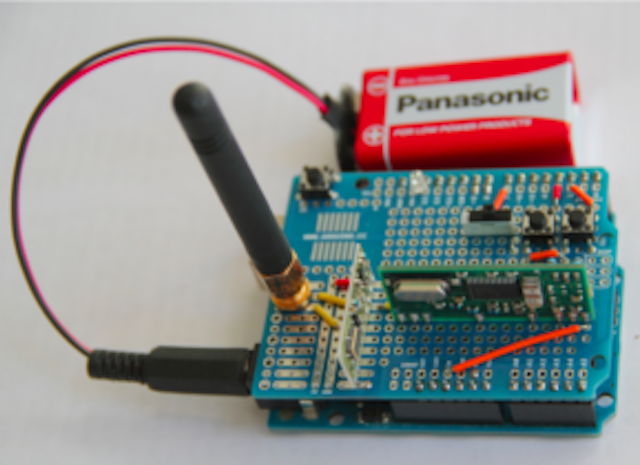

而且這個破解的成本相當低廉,只需要一臺筆電以及 40 美元的無線電波收發器,而且電波攔截範圍可達 100 公尺,就能破解 Volkswagen 的 Keyless 系統,不但能破解,還能重複使用。

只需要一臺筆電以及 40 美元的無線電波收發器,而且電波攔截範圍可達 100 公尺,就能破解 Volkswagen 的 Keyless 系統,不但能破解,還能重複使用。

只需要一臺筆電以及 40 美元的無線電波收發器,而且電波攔截範圍可達 100 公尺,就能破解 Volkswagen 的 Keyless 系統,不但能破解,還能重複使用。

能夠重複使用的原因,是因為 1995 年之后銷售的 Volkswagen 車,只有使用少數的金鑰,導致可能有數千萬輛的 Volkswagen 車共用同一個金鑰。研究人員指出 Volkswagen 集團的 Keyless 根據不同時期,從 VW-1 到 VW-4,2005 年之前的 VW-1,當時的 Keyless 并未使用金鑰加密,是最容易破解的。VW-2 到 VW-4 採用金鑰加密,但都是採共用金鑰設計。

而他們初步測試破解后,Volkswagen 集團旗下的 Audi、Skoda 等品牌,旗下多款車都有被破解的危險,包括 Audi A1、Q3、TT;Volkswagen Beetle、、Golf 4 至 6、Tiguan、Passat、Touran;Skoda 的 Fabia、Octavia、Yeti 等。剛大改款的車款,像是 Tiguan 第二代等,由于 Keyless 改了新的架構,因此不在這名單中。

Volkswagen Tiguan第一代。

Volkswagen Tiguan第一代。

除了前述的破解方式,另一種則是以 HiTag2 加密技術,透過 RF 收發器,可取得車鑰匙所發出的 8 位編碼,透過 HiTag2 的漏洞,仍能在 60 秒內的時間破解,包括 Alfa Romeo、Chevrolet、Peugeot、Lancia、Opel、Renault 及 Ford 仍採用這套系統。

不過慶幸的是,這兩種方式僅能開啟車門,而無法將車子開走。研究人員 Garcia 表示,沒想到 1990 年代的加密技術,仍運用在目前的新車上,讓人相當擔心。